Netwerk

Deze pagina omschrijft de netwerkinfrastructuur aan de Winkelsteegseweg.

Overview

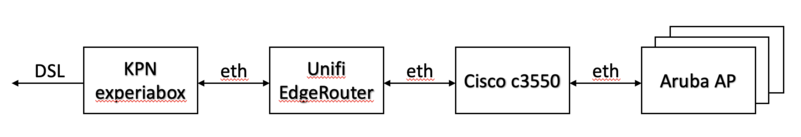

Dit plaatje is verouderd (dit was de setup aan de Villanovastraat). Tegenwoordig is het:

<---Odido (5G)---| Odido router |<---eth--->| pfsense |<---eth--->| Netgear GS728TP |<---eth--->| Aruba APs... |

TODO

- Backup configs

- Note passwords somewhere outside of this wiki

- Spacenet

VLANs

- 1 (of untagged) - management

- dhcp-server op pfsense

- 10.138.1.0/24

- 10.138.1.1 pfsense

- 10.138.1.2 switch

- 1336 - Park Winkelsteeg

- dhcp-server op pfsense

- 10.138.65.0/24

- 10.138.65.1 pfsense

- 1337 - hsn

- dhcp-server op pfsense

- 10.138.66.0/24

- 10.138.66.1 pfsense

Netgear GS728TP

- Fixed to 10.138.1.2, untagged

- No IP on all other VLANs

Ports

- 1 --> pfsense

- vlan 1 (untagged)

- vlan 1336

- vlan 1337

- 2 --> accesspoint in de ruimte met de wc

- vlan 1 (untagged)

- vlan 1336

- vlan 1337

- 3 --> accesspoint in de ruimte met de keuken

- vlan 1 (untagged)

- vlan 1336

- vlan 1337

- 4 --> accesspoint Diana 1

- vlan 1 (untagged)

- vlan 1336

- vlan 1337

- 5 --> accesspoint Diana 2

- vlan 1 (untagged)

- vlan 1336

- vlan 1337

pfsense

In het serverhok staat een HP Z220 met daarop VMware ESXi, hostname "lastdrager". Op ESXi draait een VM genaamd "pfsense".

In de server zit een PCI-netwerkkaart die wordt gepassthrought naar de pfsense VM.

- dhcp servers:

- let erop dat je de pool start/end moet invullen, anders is de pool size 0 en krijg je geen leases

- mgmt 10.138.1.0/24 (vanaf .10)

- winkelsteeg 10.138.65.0/24 (vanaf .10)

- hsn 10.138.66.0/24 (vanaf .10)

- in de config tree: service -> gui -> listen-address "10.138.1.1" zodat ie alleen bereikbaar is via management vlan

Ports

- eth0 wan --> Odido-router

- dhcp client

- eth1 lan --> netgear port 1 trunkport

- vlan 1 (untagged, management, dhcp-server)

- vlan 1336 (dhcp-server)

- vlan 1337 (dhcp-server)

- eth2

- vlan 1 (untagged, management, dhcp-server)

- vlan 1336 (dhcp-server)

- vlan 1337 (dhcp-server)

- eth3

- vlan 1 (untagged, management, dhcp-server)

- vlan 1336 (dhcp-server)

- vlan 1337 (dhcp-server)

- eth4

- vlan 1 (untagged, management, dhcp-server)

- vlan 1336 (dhcp-server)

- vlan 1337 (dhcp-server)

Firewall

Reject traffic from guest VLANs (winkelsteeg) to management VLAN:

- Firewall/NAT -> Firewall/NAT Groups -> create "management" group, then Actions -> Config and set network "10.138.64.0/24" and save

- Firewall Policies -> Add ruleset "GUEST_NET_LOCAL":

- Description "Guest to router"

- Default action DROP

- add rule 1 "allow DNS" action Accept protocol TCP+UDP destination port 53

- add rule 2 "allow DHCP" action Accept protocol UDP destination port 67

- go to Interfaces and add switch0.1336 direction local, and switch0.1337 direction local

- Firewall Policies -> Add ruleset "GUEST_NET_IN"

- Description "From guest nets"

- Default action ACCEPT

- add rule 1 "drop guestnet to mgmt" action Drop protocol All protocols destination network group Management subnet

- go to Interfaces and add switch0.1336 direction In, and switch0.1337 direction In

Now, hosts on guest nets can use DHCP and DNS, but nothing else on the router; also, they can't access the management subnet at all.

Aruba Accesspoints

Setup

- kies een poortje, zet in de tabel hierboven, hang AP eraan

- default AP config is untagged management, dus AP krijgt automatisch een lease in het management subnet

- AP vindt automatisch de huidige instant controller en trekt config daaruit

Individuele settings

Op de controller zijn alle APs online. Maak een nieuw wired network genaamd "passthrough" met:

- Primary usage employee

- PoE enabled

- Admin status Up

- Mode Access

- Client IP Network Assigned

- Access VLAN 1336 (villanova)

- VLAN Assignment Rule "If AP-Name equals AP233 assign VLAN 1337" (AP233 is de accesspoint waar de netwerkkabel naar ons atelier doorheen lust)

Stel "passthrough" in op alle wired poortjes behalve 0/0 (die blijft op default_wired_port_profile).